Ryż idealny

23 maja 2008, 12:25W związku z narastającym problemem głodu na świecie, specjaliści z University of Washington oraz IBM uruchomili wspólny projekt, którego celem jest przygotowanie idealnej odmiany ryżu - ma ona być odporniejsza na szkodniki, dawać większe plony oraz oferować lepszą wartość odżywczą.

FBI odetnie część internautów od sieci?

3 lutego 2012, 10:50Specjaliści ostrzegają, że 8 marca część użytkowników internetu mogą czekać poważne kłopoty. Właśnie na ten dzień FBI zapowiedziało wyłączenie swoich serwerów, które zastąpiły serwery przestępców, kierujących użytkowników na złośliwe witryny.

UUP - nowy sposób dostarczania poprawek dla Windows

6 grudnia 2016, 17:18Microsoft pracuje nad nowym sposobem dostarczania poprawek dla swoich systemów operacyjnych. Przygotowywana właśnie Unified Update Platform (UUP) ma ucznić dostarczanie poprawek bardziej efektywnym, gdyż do komputera mają trafić tylko te elementy, które będą mu potrzebne

Bez paniki

16 października 2006, 09:44Pomimo zamętu, jaki pojawił się w Internecie na wieść o nowej licencji systemu Windows Vista, okazuje się, że zasady jego licencjonowania będą podobne do tych obowiązujących w przypadku Windows XP.

Nauczyć komputer migać

8 lipca 2009, 16:27Nie tylko ludzie i zwierzęta potrafią uczyć się przez obserwację. Uczeni z Uniwersytetu w Oxfordzie i University of Leeds przeprowadzili eksperyment, który udowodnił, że komputer potrafi nauczyć się języka migowego... oglądając telewizję.

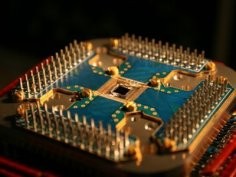

Google chce budować kwantowe procesory

5 września 2014, 05:39Google ma zamiar rozpocząć projektowanie i budowę podzespołów do komputera kwantowego. Koncern kontynuuje zatem swoje zaangażowanie w kwantową technologię.

Sterowanie dźwiękiem

13 października 2008, 10:12Na University of Washington trwają coraz bardziej zaawansowane prace nad myszką komputerową sterowaną... dźwiękiem. Jej użytkownik, wydając odpowiedni dźwięk, decyduje o przemieszczaniu się kursora.

Co trzeci internauta to potencjalny podglądacz

9 maja 2007, 14:23Firma antywirusowa Avira opublikowała swoje badania, z których wynika, że co trzeci internauta chętnie pogrzebałby w komputerze innego użytkownika Sieci. Gdyby, oczywiście, miał taką możliwość.

Koniec BIOS-u

5 października 2010, 11:16Z nieoficjalnych doniesień prasowych wynika, że w ciągu najbliższych kilku lat z komputerów zniknie BIOS i rozpowszechni się UEFI. Universal Extensible Firmware Interface to następca przestarzałego BIOS-u.

Kwantowe liczenie bez uruchamiania komputera

1 września 2015, 11:32Efekt kwantowy powoduje, że możliwe jest stworzenie komputera kwantowego, który wykonuje obliczenia, mimo że nie pracuje. Dotychczas efektywność takiego procesu, zwanego CFC (counterfactual computation), była ograniczona do 50%, co znacznie utrudniało jego zastosowanie w praktyce